Se filtran las instrucciones para hackear el iPhone con la herramienta más potente

Se han filtrado las instrucciones para usar GrayKey, la herramienta de hackeo de iPhone más famosa.

GrayKey es la herramienta más famosa para hackear el iPhone y poder obtener y extraer datos de su interior, algo que es realmente difícil y que Apple se esfuerza por bloquear con cada actualización de software. Esta herramienta desarrollada por GrayShift está destinada a gobiernos y agentes de la ley para poder obtener información en casos graves para la población.

Y ahora, se han filtrado las instrucciones para utilizar esta herramienta para hackear el iPhone, supuestamente escritas por el Departamento de Policía de San Diego y obtenidas por Motherboard. El primer paso es determinar "si se ha establecido la autoridad de búsqueda adecuada para el dispositivo móvil Apple solicitado".

Y después se continúa explicando las diferentes formas en que se puede usar GrayKey, como Before First Unlock (BFU), cuando el teléfono ya está encendido (After First Unlock, AFU) o si tiene la pantalla dañada o la batería baja.

Las instrucciones de GrayKey

Un dispositivo capaz de descifrar tu contraseña

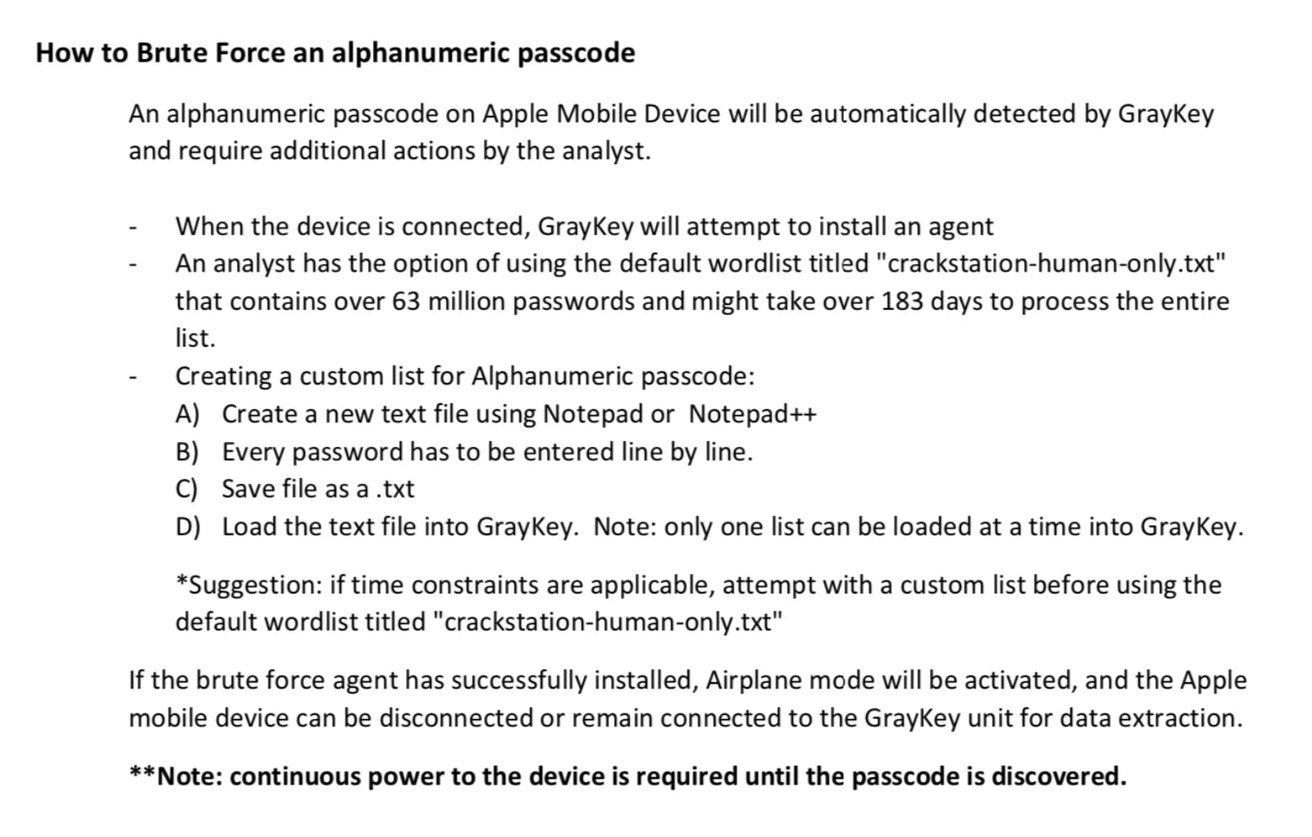

El dispositivo tiene una lista que consta de alrededor de 1.500 millones de palabras y contraseñas para ir probando en el iPhone mediante un método de fuerza bruta. Aunque es cierto que en caso de no funcionar, se podrán usar otras palabras. Seguro que utilizan las famosas listas de las contraseñas más utilizadas por los usuarios.

GrayKey lo que hace es instalar un "agente" en el dispositivo, que es el que va probando todas las contraseñas, y durante este tiempo se puede desconectar el iPhone del dispositivo. Una vez instalado el agente, el iPhone se debe poner en modo avión y esperar a que se desbloquee.

Resulta bastante curiosa esta herramienta, seguramente a Apple no le guste nada. Aunque es cierto que en teoría GrayKey está destinada a gobiernos y agentes de la ley, también podría caer en manos peligrosas para robar datos de prácticamente cualquier usuario.